网络犯罪分子正在滥用 SourceForge 的项目域来传播嵌入加密货币挖掘工具和剪贴板劫持程序的木马 Office 安装程序。

一个新发现的恶意软件活动正在将 SourceForge 的基础设施变成感染的启动板,利用该平台的开发人员友好型工具诱骗用户下载恶意加密软件。

据卡巴斯基研究人员称,该计划专门针对加密用户,将恶意软件伪装成与办公相关的下载内容——包括臃肿的安装程序、受密码保护的档案和层层混淆,最终提供加密矿工和 ClipBanker 来劫持加密交易。

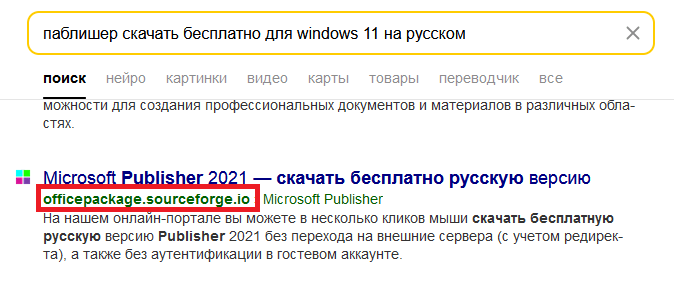

研究人员在4月8日(周二)的一篇博客文章中表示,攻击者在SourceForge上建立了一个名为“officepackage”的虚假项目,伪装成从GitHub复制的Microsoft Office插件。研究人员指出,虽然该项目页面本身看似正常,但真正的陷阱在于其自动生成的子域名“officepackage.sourceforge.io”。俄罗斯的Yandex等搜索引擎发现了这个漏洞,当用户访问该页面时,他们会看到一个带有下载按钮的虚假办公应用列表,而这实际上启动了恶意软件的感染。

点击虚假下载链接后,用户将经过多次重定向,然后获得一个小型 zip 文件。但一旦解压,它就会扩展为一个庞大的 700MB 安装程序。

安装程序启动后,会使用隐藏脚本从 GitHub 获取更多文件,最终解压恶意软件,并在运行前检查杀毒工具。研究人员表示,如果未检测到威胁,它会安装 AutoIt 和 Netcat 等工具——其中一个脚本会将系统信息发送给 Telegram 机器人,而另一个脚本则确保加密货币挖矿恶意软件保留在系统中。

卡巴斯基表示,90% 的受影响用户似乎位于俄罗斯,1 月至 3 月期间的攻击次数超过 4600 次。虽然该活动的主要目的是窃取加密货币资金,但研究人员警告称,受感染的机器也可能被出售给其他威胁行为者。